Individuare i gapPerché l'assessment è fondamentale

Non è più questione di se, ma di quando. Ormai nessuna azienda può dirsi fuori dalle mire dei cyber-criminali. Poiché sono basati sui flussi informativi, i processi operativi dipendono da dati che, una volta sottratti o bloccati, impediscono il normale svolgimento delle attività.

Comprendere quali sono i limiti tecnologici degli strumenti di lavoro, qual è il livello di protezione delle reti e soprattutto qual è la resilienza dell’organizzazione dopo un attacco o un incidente informatico è essenziale per individuare contromisure adeguate.

Identificare la roadmapL'importanza di una strategia

Dopo aver individuato i gap da colmare è necessario tracciare una rotta di sviluppo delle metodologie e delle soluzioni che meglio indirizzano le specifiche esigenze dell’impresa.

Una strategia di implementazione di un sistema esteso, flessibile e multilivello di cybersecurity implica non solo un attento lavoro di pianificazione, ma anche una serie di iniziative di formazione per migliorare l’awareness della popolazione aziendale rispetto alla pericolosità delle minacce informatiche. Strumenti adeguati e comportamenti corretti devono in altre parole andare di pari passo.

La metodologia proprietariaL'approccio strategico di WIIT

L'attività di ascoltoComprendere l'esigenza dei clienti

L’assessment è la parte più delicata di qualsiasi processo di trasformazione digitale, e questo è ancora più vero se si parla di cybersecurity. Grazie all’esperienza maturata su diversi verticali di business e alle competenze sviluppate in ambito tecnologico, WIIT è in grado di cogliere le reali esigenze dei clienti sul piano della sicurezza e della data protection attraverso una metodologia proprietaria: sono sufficienti non più di un paio di incontri per raccogliere tutte le informazioni, con focus solo su quelle necessarie ad avviare il processo di cambiamento.

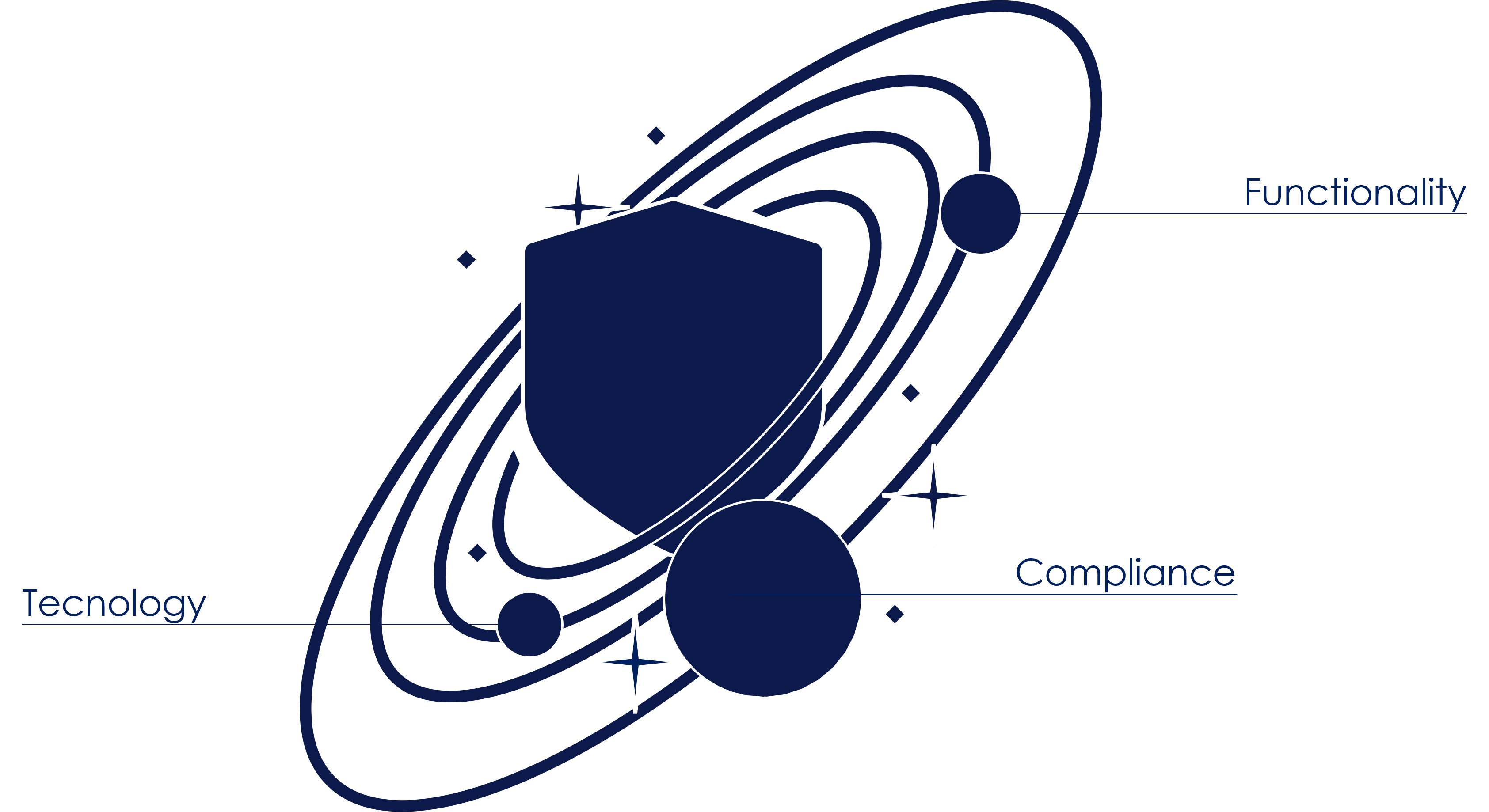

WIIT Cybersecurity Universe

Valutare la resilienza dei sistemi

Parte integrante dell’assessment sono le attività di verifica dell’efficacia degli strumenti predisposti dall’azienda per salvaguardare la resilienza dei sistemi e garantire la continuità operativa in presenza di incidenti informatici. Adottare uno sguardo “esterno” aiuta le organizzazioni a individuare con maggior chiarezza eventuali processi non conformi.

Definire il positioning dell'azienda

Mettendo a fattor comune il livello di preparazione che ha l’azienda sul fronte della cybersecurity e il tipo di soluzioni già implementate, è possibile definire con accuratezza il positioning dei processi operativi rispetto alle minacce informatiche.

Identificare gli

obiettivi strategici

A questo punto occorre individuare i traguardi che bisogna raggiungere per colmare il gap tra lo status quo e una situazione ottimale, che consenta cioè all’organizzazione di contrastare efficacemente attacchi e incidenti informatici.

Elaborare una nuova roadmap

Non basta sapere in che direzione muoversi: bisogna anche definire insieme al partner gli strumenti, le professionalità e le tappe che caratterizzeranno un percorso che molto difficilmente potrà risultare lineare.

Verificare l'efficacia degli interventi

Alla base del successo di qualsiasi progetto di trasformazione digitale (che d’altra parte si fonda sul concetto di continuous improvement) c’è la capacità di analizzare i risultati ottenuti e metterli a confronto con opportuni KPI.

Il WIIT security index

Anche le attività di gestione degli strumenti di Plant & Industrial Cybersecurity si innestano sul WIIT Security Index, che comprende:

178Variabili analizzate

5livelli di profondità

25coefficenti pesati

100punti score complessivo

5subscore per categoria

Competenze verticali per necessità specifiche

I competence center messi a disposizione da WIIT sono team con professionalità certificate che il gruppo ha costruito negli anni attraverso l’implementazione di progetti verticali: